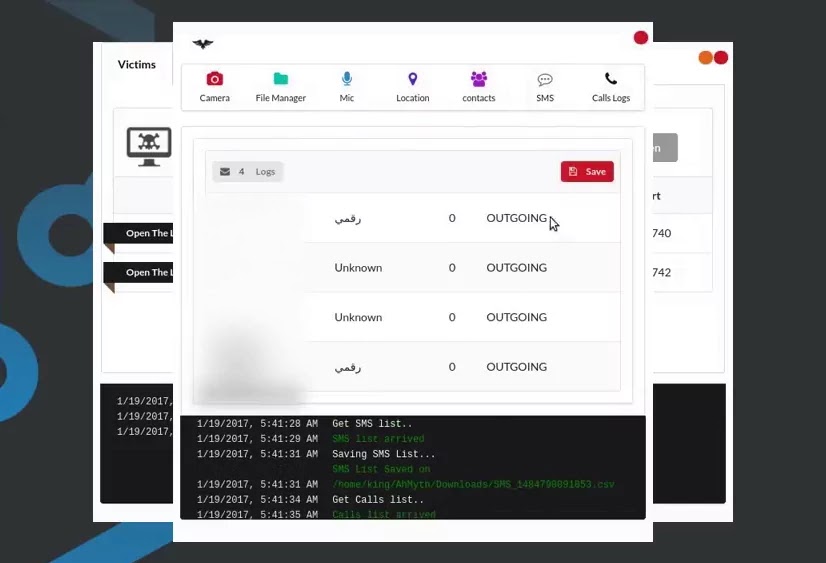

iRecorder Screen Recorder ejecutaba código RAT para acceso remoto a los dispositivos de sus usuarios, y podía escucharles y grabarles sin su consentimiento.

Proteger los teléfonos móviles de las amenazas de malware siempre ha sido un desafío complicado y prioridad para los fabricantes de hardware y software. Parece que cada vez que se implementan nuevas medidas de seguridad, es solo cuestión de tiempo antes de que el malware encuentre la forma de evadirlas. Aunque Play Store trabaja constantemente para eliminar software malicioso, los esfuerzos de Google no pudieron evitar que una aplicación de grabación de pantalla espiara a sus usuarios después de recibir una actualización que la transformó en malware casi un año después de su lanzamiento inicial.

Las versiones anteriores de la aplicación no contenían ningún tipo de malware, por lo que la actualización que agregó la funcionalidad de grabación de pantalla probablemente pasó desapercibida en los controles de calidad. Un aspecto relevante es que los permisos requeridos por el malware se superponían con los permisos que ya se habían otorgado a la aplicación para llevar a cabo su función legítima de grabación de pantalla.

La vuelta de AhMyth sigue dando dolores de cabeza a Google

La app en cuestión, llamada iRecorder Screen Recorder, apareció por primera vez en Play Store en 2021 y ofrecía a los usuarios la capacidad de capturar contenido en sus pantallas. Sin embargo, más de un año después, la aplicación recibió una actualización que, según una investigación realizada por ESET, introdujo malware que secretamente grababa audio y lo enviaba a un servidor remoto, algo que han detallado en Ars Technica. Este software espía utilizaba código de AhMyth, un troyano de acceso remoto (RAT) de código abierto que ya había sido utilizado en otras aplicaciones similares que lograron colarse en Play Store sin ser detectadas por Google.

Aunque no hay pruebas tangibles para ello, algunos investigadores consideran que esta táctica se ha usado para ganar base de usuarios y luego infectarlo. Es decir, se ofrece una app gratuita y luego cuando ya has popularizado la app, la convierte en una bomba de relojería.

Con la próxima llegada de Android 14, Google está probando nuevas estrategias para evitar que el malware se infiltre en los dispositivos móviles de los usuarios. Las primeras versiones beta incluyen una protección adicional contra aplicaciones que intentan acceder a las pantallas de los usuarios sin su consentimiento. Aunque esta medida no habría detenido necesariamente el malware mencionado anteriormente, todo sea dicho.